Arte o Diseño ¿Son lo mismo o es distinto?

Para muchos profanos del mundo del diseño a veces es difícil definir si "Arte y Diseño" es lo mismo o es algo distinto. ¿Realmente en que consiste? Hoy toptotal nos comparte un artículo interesante que trata este tema comencemos ..

Un artista apunta a expresar estéticamente ideas personales o sentimientos a través de un medio. El arte es valorado por su originalidad y habilidad de explorar representaciones alternativas de una apariencia, personas, o cosas. En lo que respecta al arte, puedes entenderlo o no–y eso está bien.

El diseño, por otro lado, es el resultado de numerosas decisiones hechas por uno o más diseñadores intentando resolver un problema específico relacionado a un usuario; entonces es valorado simplemente por qué tan exitoso sea en resolver ese problema, y si no lo hace, entonces el diseño ha fallado.

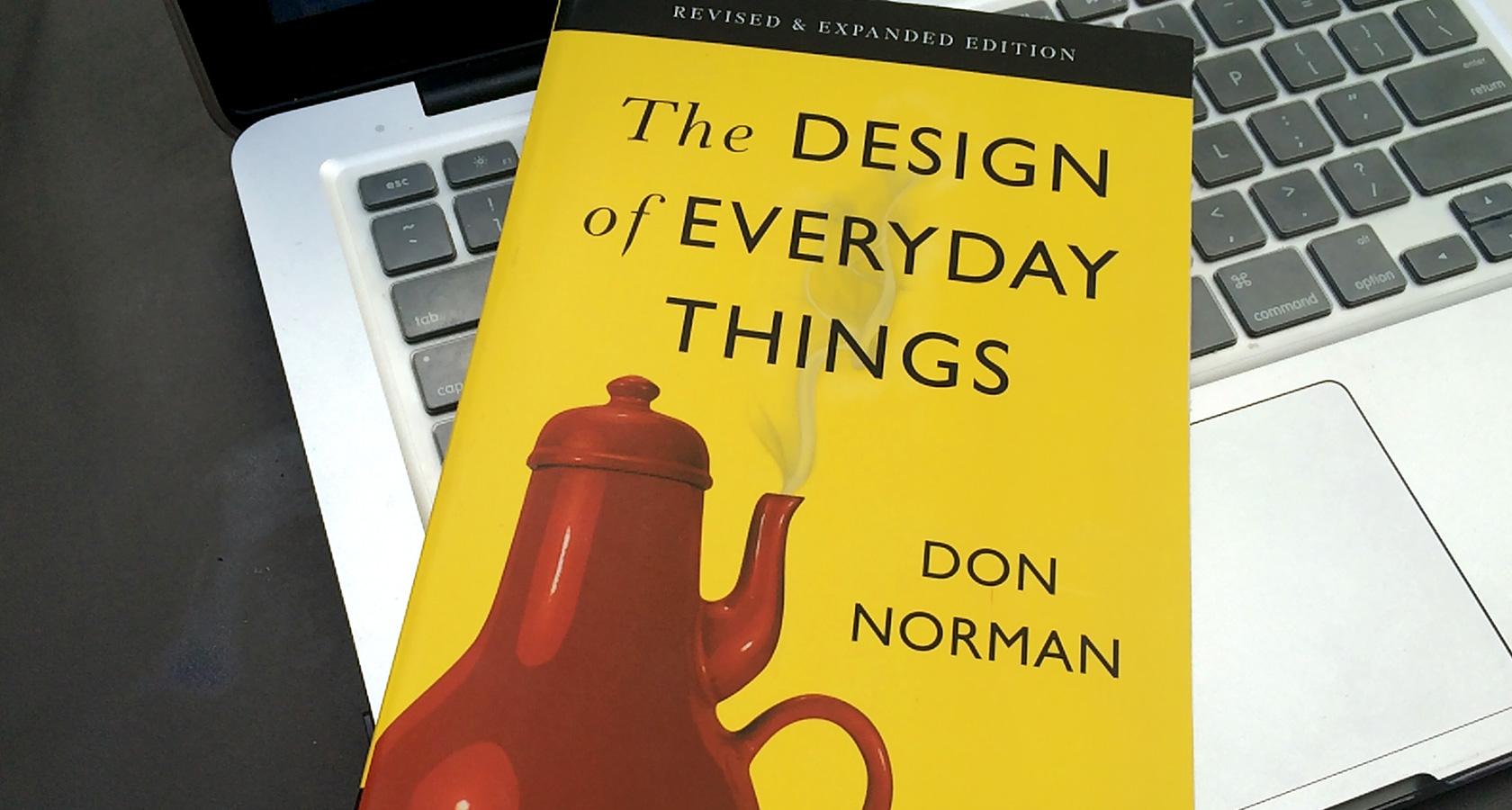

El Diseño de las Cosas de Todos los Días es un fantástico libro por el científico cognitivo e ingeniero de usabilidad Donald Norman sobre cómo el diseño es la comunicación entre un objeto y su usuario, y cómo hacer la experiencia de usar un objeto algo placentero.

Un área de exploración dentro del libro es qué tan seguido las personas naturalmente se culparán a sí mismas por no ser capaces de usar un objeto como fue ideado, aunque nunca es la culpa del usuario. Esto hace el caso de cómo el diseño de un objeto debería satisfacer el objetivo de un usuario, ser intuitivo de usar, y no requerir entrenamiento previo. Si lo hace, entonces el objeto de diseño ha fallado.

¿Pero qué tiene que ver esto con objetividad en diseño? Mirémoslo a cómo ponemos la objetividad y su rol en el proceso de diseño.

Comentarios

Publicar un comentario